Internetin yaygınlaşmasıyla birlikte, bu ağın nimetlerinden yararlanan insanların yanında, sistemlerin zafiyetlerinden yararlanarak hedef sistem ya da ağa sızan kötü niyetli insanlar da var olmuştur. Bu işlem çoğu insan tarafından sistemin hacklenmesi olarak ifade edilmektedir. Günümüzde hemen her sistemde karşılaşabileceğimiz bu zafiyetler kimi zaman sistemin açıklarından, kimi zaman uygulamadan ya da çoğu zaman tamamen kullanıcı hatalarından (basit şifreler gibi) kaynaklanabilmektedir. Bu sistem açıkları giderildiği sürece yeni bir açık tespit edilene kadar sistemlerin güvenli olduğu söylenebilir. Burada belirtmeden geçmeyelim; asla %100 güvenlik mümkün değildir.

Zafiyetler ve hacking gibi kavramlar üzerinden hızlıca geçtikten sonra Bilgi Güvenliği’nin temelini oluşturunan C-I-A konusunda da bilgi vermek uygun olacaktır;

C – Confidentiality (Gizlilik) : Gizlilik, bir bilginin sadece yetkili kişiler tarafından görülebilmesidir. Az önce bahsettiğimiz, sistemlerdeki bilgilerin yetkisiz kişilere ifşa olması Gizliliğin ihlalidir. Bunlara örnek olarak yakın zamanda 450.000 kadar Yahoo Voice kullanıcısının kullanıcı ve parola bilgilerinin internette yayınlanmasını gösterebiliriz.http://www.guardian.co.uk/technology/2012/jul/12/yahoo-voice-hack-attack-passwords-stolen

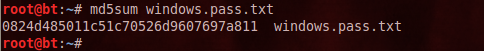

I – Integrity (Bütünlük) : Bütünlük, bilginin bulunduğu ortamda ya da iki nokta arasında aktarımı sırasında değişikliğe uğramadan içeriğinin bozulmamasıdır. Buna örnek olarak internetten indireceğiniz uygulamalarla birlikte yanında verilen anlamsız karakterler gibi görülen, bütünlük değerleridir. Aşağıdaki ekran görüntüsünde görünen windows.pass.txt isimli dosyanın MD5 hash değeri 0824d485011c51c70526d9607697a811 olarak hesaplanmıştır. Bu dosya herhangi bir yere gönderildikten sonra yine MD5 hash değeri hesaplandığında aynı sonucu verirse dosyamız aktarım sırasında bozulmaya uğramamış demektir.

A – Availibilty/Accessibility (Kullanılabilirlik/Erişilebilirlik) : Kimi kaynaklarda Kullanılabilirlik olarak da ifade edilen bu bileşen bu makale boyunca Erişilebilirlik olarak anılacaktır. Herhangi bir bilgi için Erişilebilirlik, o bilginin istenen zaman ve kaynak üzerinden yetkili kullanıcı tarafından elde edilebilir olmasıdır. Halka açık bir web sitesine herkes erişebiliyorken, bu sitenin yönetim sayfasına herhangi bir son kullanıcı tarafından erişilemiyor olması o sayfanın erişilebilirliğine halel getirmez.

Bilgi Güvenliği, bu 3 bileşenin dengeli şekilde uygulanması ile sağlanır. Herhangi bir bileşen için çok fazla çaba harcanması diğer bileşenlerin zarar görmesine neden olabilir. Örneğin gizliliği arttırmak için alacağınız önlemler erişilebilirliğin düşmesine neden olabilir. Kurumsal web sayfanızı internet ağındaki tehlikelerden korumak için sadece intranete açmak gibi.

DoS / DDoS Şimdi gelelim asıl mevzumuza, yani DDoS’a.DDoS, yani Distributed Denial of Service (Dağıtık Hizmet Engelleme) saldırıları, yukarıda bahsettiğimiz Bilgi Güvenliği unsurlarından Erişilebilirliği hedef almaktadır. Öncesinde sadece DoS (Denial of Service), yani tek bir kaynaktan hedefe doğru saldırı yapılması şeklinde ortaya çıkan bu saldırı türü, zamanla şiddetinin arttırılması için çok sayıda kaynaktan tek hedefe yapılan saldırı şekline dönüşmüştür.

DoS, yukarıda da bahsettiğimiz gibi sistemlerin erişilebilirliğini engellemeye yönelik bir saldırı türüdür. Her sistem kurulurken; kullanıcı sayıları, hat kapasitesi, anlık istek sayısı gibi unsurlar için belli değerler öngörülür ve bu değerlerin biraz daha üstünde yükü kaldırabilecek şekilde tasarım yapılır. DoS/DDoS saldırılarında ise, sistemin kaldırabileceği yükün çok üzerinde anlık istek, anlık kullanıcı sayısı ile sistem yorulur ve cevap veremez hale getirilir. Bunun yanında, doğrudan sistemin kendisini yormak şeklinde değil, hattı doldurarak yine sistemin erişilebilirliği hedef alınabilir.

DoS saldırıları, her zaman, kapasite üstü istekle gerçekleştirilmeyebilir. Hedef sistemlerde bulunan zafiyetler de sistemin erişilebilirliği açısından risk oluşturabilmektedir. İşletim sistemlerinde (Windows, Linux vs), web sunucu uygulamasında (IIS, Apache vs), arka taraftaki uygulama sunucusunda ya da sistemin diğer bileşenlerinde bulunan zafiyetlerden yararlanarak, sistemin işleyemeyeceği şekilde bir istek gönderildiğinde, sistemin herhangi bir bileşeninde bu isteğin işlenememesi durumunda sistem erişilemez hale gelebilmektedir.

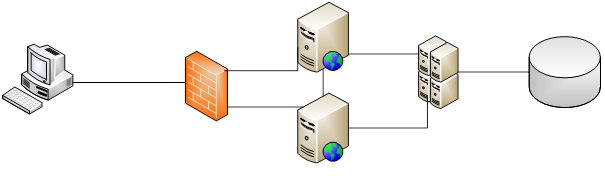

Yukarıdaki şekilde, basit bir biçimde 3 katmanlı bir yapı sunulmuştur. Sistemin, online alışveriş sitesine ait bir sistem olduğunu varsayalım. Bu yapıda son kullanıcı öncelikle ilgili güvenlik sistemlerinden geçerek web sunucusuna ulaşır. Burası son kullanıcının sistemle etkileşime geçtiği noktadır. Bir anlamda, sistemin dünyaya açılan penceresidir. Web sitesi üzerinden gönderilen istekler, arka tarafta uygulama katmanına (orta katman) ulaşır. İstek burada işlenir, ilgili veriler en son nokta olan veritabanı sunucularından çekilir ve gerekli şilemler yapıldıktan sonra son kullanıcıya cevap olarak döner. Böyle bir yapıda, sistemin her noktası DoS saldırısının hedefi olabilecektir. Web sunucu olarak Apache’nin, uygulama sunucusu olarak Weblogic’in ve veritabanı olarak da Oracle’ın kullanıldığını varsayalım. Bahsettiğimiz herhangi bir bileşende bulunabilecek zafiyet, gelen isteklerin işlenememesine ve sistemin cevap veremez duruma gelmesine neden olabilmektedir. Bu zafiyetler, bellek yönetimi sorunundan, aşırı CPU kullanımına kadar çok çeşitli sorunlara sebep olabilir ve böylece sistem erişilemez (down) hale gelebilir.

DoS saldırıları, günümüzde çok kolay bir şekilde yapılabilir hale gelmiştir. Bunu gerçekleştirmek için üst düzey teknik yetkinliğe ihtiyaç kalmamıştır. Internetten indirilebilecek basit programlar kullanılarak bir sistem hedef alınabilir ve sadece IP adresi ya da alan adı girilerek hedef sistemin erişilemez olması sağlanabilmektedir. Bu nedenle, DoS saldırıları kurumlar için öncelikli tehdit unsuru haline gelmiştir. Bu saldırıya maruz kalan ve hizmet veremeyen kurumlar ciddi anlamda maddi zarara ve itibar kaybına uğrayabilmektedirler. Bu saldırılar, uluslar arası siber savaşlarda da etkin olarak kullanılmaktadır. Aşağıda, tüm dünyada ses getirmiş birkaç DoS/DDoS saldırısından bahsedelim;

2012-Türk Hava Yolları: İş bırakma eylemi

Yıl içerisinde ülkemizde, THY’de yaşanan greve destek olma amacıyla yapılan saldırılar nedeniyle web sitesi ve online işlemler sayfaları erişilemez duruma gelmiştir. Bunun yansıması olarak da uçuşlarda çok sayıda iptal ya da gecikme yaşanmıştır.

2009 – Twitter

Günümüzde yaygın olarak kullanılan sosyal paylaşım sitesi olan Twitter, 2009 senesinde kapsamlı bir DDoS saldırısına maruz kalmış ve site birkaç saat boyunca erişilemez duruma gelmiştir.

2008 – Rusya-Gürcistan : Güney Osetya anlaşmazlığı

2008 senesinde, Rusya ile Gürcistan arasındaki bölgede bulunan Güney Osetya bölgesi konusunda iki ülke arasında anlaşmazlık çıkmış, cephede yaşanılan savaş sanal ortama da taşınmıştır. Süreç boyunca Rus grupların saldırısı altında kalan Gürcistan devlet kurumlarına ait sistemlere uzun süre erişilememiştir.

2007 –Rusya-Estonya : Savaş anıtı konusunda ihtilaf

2007 senesinde, Estonya’da bulunan bir savaş anıtının kaldırılması neticesinde, Estonya’ya ait pek çok devlet kurumu ile özel kuruluşlara ait siteler Rus grupların DDoS saldırısına maruz kalmıştır. Bu saldırılar neticesince Estonya, NATO’dan yardım istemek durumunda kalmıştır.

Bu yazımızda, hizmet engellemenin ne olduğu, nasıl gerçekleştirilebileceği gibi konular üzerinde durduk. Bir sonraki yazımızda daha ayrıntılı olarak DDoS yöntemleri, uygulama şekilleri ve korunma yöntemleri üzerinde duracağız.

Ömer Faruk ALTUNDAL

Ağ Güvenliği Çalışma Grubu

Siber Güvenlik Derneği

İstanbul, 27 Ağustos 2012